אמור במדריך זה אינו מהווה ייעוץ מכל סוג שהוא לרבות ייעוץ השקעות ו/או תחליף לייעוץ כאמור. שוק המטבעות הדיגיטליים הינו בעל סיכון רב. איננו מבטיחים את מידת הדיוק ו/או עדכניות המידע שבמדריך והשימוש בו הינו על אחריותך בלבד וכפוף לתנאי התקנון.

אתם מכירים את הסיפור: מישהו קונה קריפטו כשהוא עוד ממש ממש זול, ושוכח ממנו. אחרי כמה שנים הוא מבין שהוא מיליונר – אם רק יצליח להיזכר איפה לעזאזל הוא כתב את הסיסמה.

זה בדיוק מה שקרה לדן רייך, שבתחילת 2018 שם עם חבר 50k$ על מטבעות Theta, ואיפסן אותם בארנק הוותיק טרזור מודל וואן. כמובן שמאז ערך המטבע התפוצץ פי 70, וההשקעה הראשונית השמינה לכדי 3.5 מיליון דולר. דן החסכן החליט שהגיע הזמן לממש. ערך המטבעות כבר צנח לאיזור ה-2.5 מיליון כשרייך קלט שהוא שכח את הסיסמה.

יש פתרון?

מה לעשות אם שכחתם את הסיסמה לארנק?

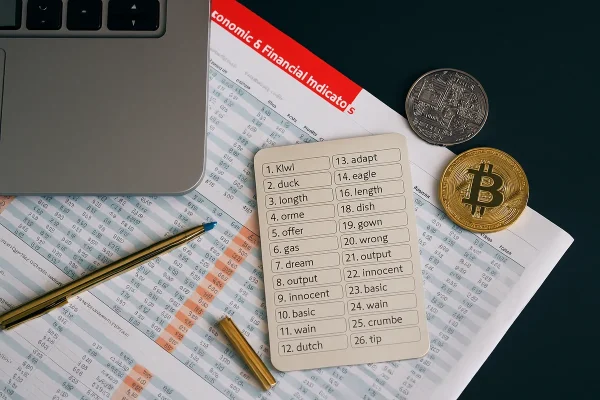

יש לכם את הגיבוי של 24 המילים? קל – פשוט תאפסו את הארנק ותעשו שחזור (מאוד מאוד כדאי שיהיה לכם). אין לכם? תחפשו שוב.

הפכתם את כל העולם וסבתו ועדיין לא מצאתם? אין ברירה אלא לנחש את הסיסמה. אבל זהירות: אם תנחשו לא נכון יותר מדי פעמים, הארנק יימחק ותאבדו את הכסף לתמיד.

אחרי שדן רייך ניחש 12 ניחושים שגויים, נשארו לו עוד 4 עד שהכסף ילך פייפן. הוא החליט שזה השלב לנקוט באמצעים. אחרי חפירה בנבכי הגוגל, רייך הגיע לשתי אופציות. האחת, למסור את הארנק לקבוצת האקרים שפועלת במעבדה סודית בשוויץ, שסירבה למסור פרטים מזהים או לאפשר לרייך להגיע לראות את התהליך מתבצע. האפשרות השנייה? להפקיד את גורלו בידיו של האקר חייכן בשם ג'ו גראנד.

איך עושים את זה?

האמת, הטענו אתכם. אם יש לכם לדג'ר, זה אף פעם לא היה אפשרי מלכתחילה. אם יש לכם טרזור שנרכש או עודכן אחרי מרץ 2018, כמו כמעט כל טרזור בעולם, גם אז אין לכם סיכוי. לדן רייך היה יותר מזל משכל – הפעם האחרונה שהוא נגע במכשיר הייתה ממש בתחילת 2018.

כאן זה נהיה קצת טכני: בגרסאות הטרזור הישנות הייתה פרצת אבטחה שהיה קל שלא לשים לב אליה. בכל פעם שהטרזור נדלק, הוא היה מעביר את המידע הסודי, באופן זמני, מהזיכרון הקשיח ל-RAM. עם הגירוי הנכון, אפשרי לדוג את המידע הזה מתוך ה-RAM "בניגוד לרצונו". במילותיו של ג'ו גראנד, מה שצריך לעשות זה דבר שנשמע בלתי אפשרי: "לגרום לחומרה להתנהג בדרך בלתי צפויה - ולשלוט בזה." במילים אחרות, לגרום "לגליץ'" בתוכנה ולנצל את זה לטובתנו.

אז איך זה עובד בדיוק? אם אתם מעדיפים את ההסבר המפורט – חצי שעה – תלחצו פליי.

שלב 1 – תעשו נסיונות על מכשיר אחר

מיותר לציין, מדובר בתהליך רגיש. לפני שתעשו משהו שתתחרטו עליו, נסו לבצע את התהליך על מכשיר שאתם יכולים להרשות לעצמכם לאבד.

שלב 2 – תפתחו את המכשיר

מן הסתם, החומרה נמצאת בפנים. זהירות לא לחתוך שום דבר שלא צריך.

שלב 3 – הסירו את הציפוי

רכיבי חומרה בדרך כלל מצופים בשכבת הגנה – Conformal Coating – שהופכת אותם לעמידים יותר. השתמשו במסיר Conformal coating כדי לחשוף את הרכיבים.

אם נשארו עוד רכיבי פלסטיק, הסירו גם אותם.

שלב 4 – נתקו את "ההחסנים הקיבוליים"

כן, יש מילה כזאת. באנגלית קוראים לזה Capacitators. אם תסירו אותם, המכשיר יהיה יותר פגיע לגליצ'ים, שזה מה שאנחנו רוצים.

זהירות לא לתלוש רכיבים שאתם צריכים.

שלב 5 – חברו את המכשיר להתקנים חיצוניים

גדול עלינו להיכנס לפרטים, אבל בגדול אתם צריכים Debugger, oscilloscope, ומכונת זמן שתחזיר אתכם ל-2018.

שלב 6 – נסו להגליץ' אותו

שלב 7 – תריצו קוד שינסה לקרוא את ה-RAM עד שיצליח

זה ייקח כמה שעות.

שלב 8 – תדפיסו את התוכן

שלב 11 – תחגגו – הסיסמה בידכם!

האם מסוכן להחזיק טרזור?

פרצת האבטחה הזו לא קיימת יותר בארנקי טרזור – היא נפתרה מזמן. מציאת הפרצה לא מפחיתה כלום מהערך של טרזור אלא רק מדגימה את הכוח של הקוד הפתוח, ושל קהילה חזקה. ברגע שיש פרצה, אחד מאלפי המשתמשים שקוראים את הקוד ידעו לדווח עליה, והיא תיפתר.

לסיכום – ואיך לוודא שזה לא יקרה לכם

אז איך תשמרו על הקריפטו שלכם? כנראה שאתם לא אנשי חומרה דגולים. למזלכם, אתם לא צריכים להיות כאלה. כל מה שאתם צריכים זה ארנק חומרה טוב, וגיבוי טוב למילים שלכם. האמת, אם יש לכם קריפטו שחשוב לכם, אתם ממש חייבים את זה. אז תבחרו ארנק, תעשו גיבוי, ותוכלו לישון טוב בלילה. אנחנו בקריפטומן מאמינים שעם הכלים הנכונים, אפשר למנוע כל טעות. הקריפטו שלכם יהיה בטוח כל עוד תתייחסו אליו בכבוד.

מאמר זה נכתב על ידי קריפטומן, היבואן הרשמי של לדג'ר, טרזור, קריפטוסטיל, ומותגי אבטחת הקריפטו המובילים והטובים בעולם.